Bitwarden (Vaultwarden)

PL

updated 2026-01-27

SSO via OIDC mit Authentik:

https://integrations.goauthentik.io/security/vaultwarden

https://github.com/dani-garcia/vaultwarden/wiki/Enabling-SSO-support-using-OpenId-Connect

version: '3'

services:

bitwarden:

container_name: bitwarden

image: vaultwarden/server:1.35.2

restart: always

volumes:

- bitwarden:/data/

environment:

ADMIN_TOKEN: 'oLN3gTp...82CYqV2'

LOG_LEVEL: debug

SSO_ENABLED: true

SSO_AUTHORITY: https://authentik.MEINEDOMAIN.de/application/o/<PROVIDER-SLUG aus Authentik, zb bitwarden oder vaultwarden>/

# ^^ Trailing slash am Ende ist notwendig!

SSO_SCOPES: "email profile offline_access"

SSO_CLIENT_ID: UKm...eux1ZLoq

SSO_CLIENT_SECRET: xva4gwxwKzxaoNw2.........EIicxhNjE6UXu5cOyl

ports:

- 9780:80

volumes:

bitwarden:SSO OIDC variablen:

SSO_ENABLED=true

SSO_AUTHORITY=https://authentik.company/application/o/<application_slug>/

SSO_CLIENT_ID=<client_id>

SSO_CLIENT_SECRET=<client_secret>

SSO_SCOPES="openid email profile offline_access"

SSO_ALLOW_UNKNOWN_EMAIL_VERIFICATION=false

SSO_CLIENT_CACHE_EXPIRATION=0

SSO_ONLY=false # Set to true to disable email+master password login and require SSO

SSO_SIGNUPS_MATCH_EMAIL=true # Match first SSO login to existing account by email

EA

services:

bitwarden:

image: vaultwarden/server:latest

container_name: bitwarden

restart: unless-stopped

environment:

- ADMIN_TOKEN=Q9kjrfy5---IrgendeinToken---b01fPm0ysaKRLRiwL

ports:

- 8081:80

volumes:

- /srv/dev-disk-by-label-LaufwerkSRaid/LaufwerkS/docker/bitwarden:/data

Eikes Fernnetz (Hetzner)

version: '3'

services:

vaultwarden:

container_name: vaultwarden

image: vaultwarden/server:latest

restart: unless-stopped

volumes:

- vaultwarden_data:/data/

ports:

- 23001:80

volumes:

vaultwarden_data:WIS

version: '3'

services:

bitwarden:

container_name: bitwarden

image: vaultwarden/server:latest

restart: always

volumes:

- ./bitwarden/data:/data/

environment:

ADMIN_TOKEN: 'Nc1.........eoY'

ports:

- 9780:80ADMIN_TOKEN mit folgendem Befehl erstellen

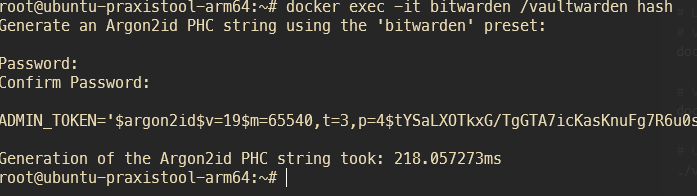

openssl rand -base64 48NEU ADMIN_TOKEN mit `vaultwarden hash` erstellen. Das Passwort bei der Tokenerstellung ist gleichzeitig das Passwort für die Adminpage https://bitwarden.meineseite.de/admin

in container:

vaultwarden hash

oder

docker exec -it containername /vaultwarden hashdanach Konto erstellen über die Webseite (erstmal nicht öffentlich zugänglich machen, nur die eigene IP whitelisten).

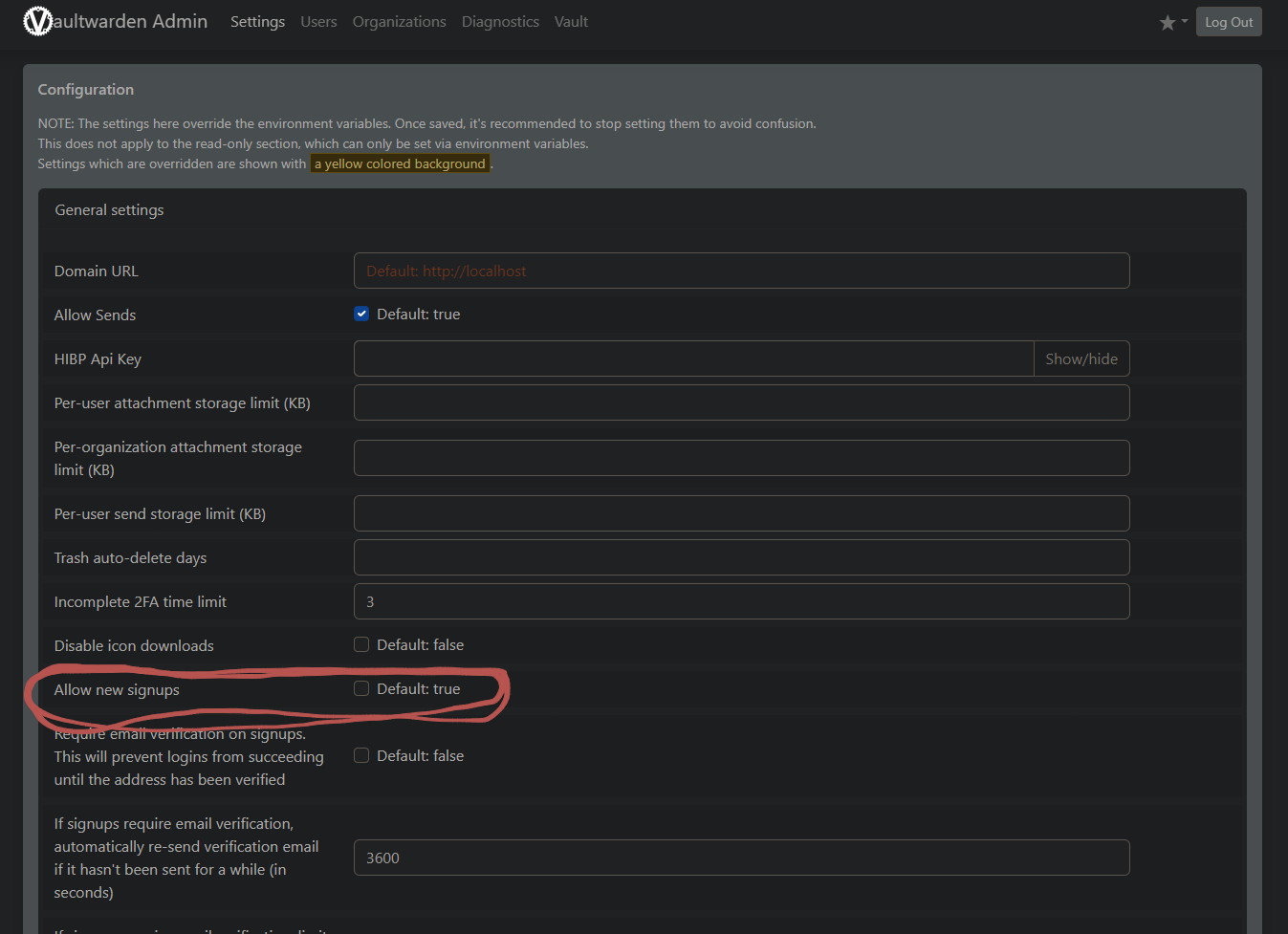

Dann Konto erstellen über Adminpage deaktivieren (allow new signups = false):